Επιλυθεί! Τι είναι η Κυβερνοεπίθεση; Πώς να αποτρέψετε τις επιθέσεις στον κυβερνοχώρο;

Resolved What Is A Cyber Attack How To Prevent Cyber Attacks

Τι είναι η κυβερνοεπίθεση; Για να απαντήσετε σε αυτήν την ερώτηση, αυτή η ανάρτηση θα σας δείξει διαφορετικούς τύπους επιθέσεων στον κυβερνοχώρο για να δείξετε τα χαρακτηριστικά τους και να σας βοηθήσει να τις αναγνωρίσετε. Εξάλλου, σε αυτή την ανάρτηση στο Ιστοσελίδα MiniTool , θα παρέχουμε ορισμένες διαθέσιμες μεθόδους για την αποτροπή κυβερνοεπιθέσεων.Τι είναι η Κυβερνοεπίθεση;

Τι είναι η κυβερνοεπίθεση; Η κυβερνοεπίθεση είναι μια γενική περιγραφή μιας σειράς διαδικτυακών δραστηριοτήτων, που καταφεύγουν σε είδη εργαλείων και τεχνικών, για την κλοπή, την έκθεση, την αλλαγή ή την καταστροφή δεδομένων. Φυσικά, όσο περνάει ο καιρός, οι χάκερ μπορούν να πραγματοποιήσουν είδη κακόβουλων επιχειρήσεων στο Διαδίκτυο για ευεργετικές προθέσεις και βανδαλισμούς.

Οι χάκερ έχουν εξερευνήσει διάφορες μεθόδους για να διεισδύσουν στα συστήματα των θυμάτων. Μερικές φορές, μπορεί να αναπτυχθεί σε αδιάκριτη επίθεση στον στόχο και κανείς δεν ξέρει ποιο θα είναι το επόμενο θύμα.

Υπάρχουν τρία κύρια κίνητρα που πυροδοτούν τους κυβερνοεγκληματίες:

Αυτοί οι επιτιθέμενοι τείνουν να αναζητούν χρήματα μέσω κλοπής ή εκβιασμού. Μπορούν να κλέψουν τα δεδομένα σας για επιχειρηματική ανταλλαγή, να παραβιάσουν έναν τραπεζικό λογαριασμό για να κλέψουν χρήματα απευθείας ή να εκβιάσουν θύματα.

Αυτοί οι χάκερ, συνήθως, έχουν συγκεκριμένους στόχους για να ξεκινήσουν την επίθεση, όπως οι αντίπαλοί τους. Μια προσωπική μνησικακία τείνει να είναι ο κύριος λόγος για αυτή τη δραστηριότητα. Η εταιρική κατασκοπεία μπορεί να κλέψει πνευματική ιδιοκτησία για να αποκτήσει ένα αθέμιτο πλεονέκτημα έναντι των ανταγωνιστών. Μερικοί χάκερ θα εκμεταλλευτούν τα τρωτά σημεία ενός συστήματος για να προειδοποιήσουν άλλους για αυτά.

Αυτοί οι χάκερ, ως επί το πλείστον, είναι πιο εξειδικευμένοι επαγγελματίες. Μπορούν να εκπαιδευτούν και στη συνέχεια να εμπλακούν σε κυβερνοπόλεμο, κυβερνοτρομοκρατία ή χακτιβισμό. Οι επιτιθέμενοι στόχοι επικεντρώνονται στις κυβερνητικές υπηρεσίες ή τις κρίσιμες υποδομές των εχθρών τους.

Λίγο πολύ, οι άνθρωποι μπορεί να αντιμετωπίσουν κάποιες κυβερνοεπιθέσεις άθελά τους. Λοιπόν, ποιοι είναι οι συνήθεις τύποι κυβερνοεπιθέσεων; Για να σας βοηθήσουμε να διακρίνετε καλύτερα διαφορετικούς τύπους, το επόμενο μέρος θα τους επεξηγήσει έναν προς έναν.

Κοινοί τύποι κυβερνοεπιθέσεων

Οι κυβερνοεπιθέσεις έχουν αυξηθεί, με την ψηφιοποίηση των επιχειρήσεων που γίνεται όλο και πιο δημοφιλής τα τελευταία χρόνια. Υπάρχουν δεκάδες είδη κυβερνοεπιθέσεων και θα αναφέρουμε μερικούς συνηθισμένους τύπους που ενοχλούν πολύ τους ανθρώπους.

Επιθέσεις κακόβουλου λογισμικού

Το κακόβουλο λογισμικό εμφανίζεται συχνά ως κακόβουλο λογισμικό για την εκτέλεση μιας σειράς μη θεωρητικών ενεργειών στο σύστημα του θύματος. Η διαδικασία έχει σχεδιαστεί για να προκαλέσει βλάβη σε έναν υπολογιστή, διακομιστή, πελάτη ή δίκτυο και υποδομή υπολογιστή.

Είναι δύσκολο να παρατηρήσετε αυτές τις κινήσεις και σύμφωνα με τις προθέσεις τους και τις μεθόδους διείσδυσης, μπορούν να κατηγοριοποιηθούν σε ορισμένους διαφορετικούς τύπους, όπως ιούς, ιούς τύπου worm, Trojans, adware, spyware, ransomware κ.λπ.

Αυτά τα παραδείγματα που αναφέρονται είναι τα πιο συνηθισμένα προβλήματα που μπορεί να αντιμετωπίσουν οι άνθρωποι. Με την πάροδο των ετών με την ανάπτυξη υψηλής ταχύτητας των ηλεκτρονικών επικοινωνιών, έχει γίνει ένα επιθετικό κανάλι νέων ειδών, όπως email, κείμενο, ευάλωτες υπηρεσίες δικτύου ή παραβιασμένοι ιστότοποι.

Αν θέλετε να μάθετε πώς να αναγνωρίζετε τα σημάδια κακόβουλου λογισμικού σε υπολογιστές, αυτή η ανάρτηση θα σας φανεί χρήσιμη: Τι είναι ένα πιθανό σημάδι κακόβουλου λογισμικού στον υπολογιστή; 6+ συμπτώματα .

Επιθέσεις phishing

Οι επιθέσεις phishing συχνά σημαίνουν ότι τα ευαίσθητα δεδομένα σας, ειδικά τα ονόματα χρήστη, οι κωδικοί πρόσβασης, οι αριθμοί πιστωτικών καρτών, οι πληροφορίες τραπεζικού λογαριασμού κ.λπ., εκτίθενται σε χάκερ. Μπορούν να χρησιμοποιήσουν και να πουλήσουν αυτές τις πληροφορίες για οφέλη. Οι περισσότεροι άνθρωποι κολλάνε εύκολα σε αυτήν την παγίδα λόγω άγνωστων email, συνδέσμων ή ιστότοπων.

Spear-phishing Attacks

Το phishing είναι ένας γενικός όρος για τις κυβερνοεπιθέσεις που πραγματοποιούνται μέσω email, SMS ή τηλεφωνικών κλήσεων για απάτη μαζών ανθρώπων, ενώ αν αυτή η επίθεση έχει συγκεκριμένο στόχο θύματος, την ονομάζουμε spear phishing. Αυτά τα επιτιθέμενα κανάλια τροποποιούνται για να απευθύνονται ειδικά σε αυτό το θύμα, κάτι που απαιτεί περισσότερη σκέψη και χρόνο για να επιτευχθεί από το ηλεκτρονικό ψάρεμα.

Επιθέσεις phishing φαλαινών

Η επίθεση phishing φαλαινών είναι μια άκρως στοχευμένη επίθεση phishing. Παρόμοια με την επίθεση spear-phishing, συμβαίνει όταν ένας εισβολέας χρησιμοποιεί μεθόδους spear-phishing για να κυνηγήσει έναν μεγάλο στόχο υψηλού προφίλ, όπως ανώτερα στελέχη.

Μπορούν να μεταμφιεστούν ως αξιόπιστες οντότητες, έτσι ώστε τα θύματα να μπορούν να μοιράζονται εξαιρετικά ευαίσθητες πληροφορίες με έναν δόλιο λογαριασμό.

Κατανεμημένες επιθέσεις άρνησης υπηρεσίας (DDoS)

Η επίθεση DDoS είναι μια επίθεση στον κυβερνοχώρο που έχει σχεδιαστεί για να επηρεάσει ή να υπερκαλύψει τη διαθεσιμότητα ενός συστήματος στόχου δημιουργώντας μεγάλο αριθμό πακέτων ή αιτημάτων. Ομοίως, μια επίθεση άρνησης υπηρεσίας (DoS) μπορεί να κάνει το ίδιο πράγμα για να κλείσει ένα μηχάνημα ή ένα δίκτυο, καθιστώντας το απρόσιτο στους χρήστες που προορίζονται.

Αυτές οι δύο επιθέσεις έχουν κάτι διαφορετικό και αν θέλετε να μάθετε γι 'αυτό, μπορείτε να διαβάσετε αυτήν την ανάρτηση: DDoS vs DoS | Ποια είναι η διαφορά και πώς να τα αποτρέψετε .

Επιθέσεις Cross-Site Scripting (XSS).

Κατά τη διάρκεια αυτής της διαδικασίας, ένας εισβολέας εισάγει ένα κακόβουλο εκτελέσιμο σενάριο στον κώδικα μιας αξιόπιστης εφαρμογής ή ιστότοπου, στη συνέχεια στέλνει έναν κακόβουλο σύνδεσμο στον χρήστη και εξαπατά τον χρήστη να κάνει κλικ στον σύνδεσμο για να ξεκινήσει μια επίθεση XSS.

Στη συνέχεια, η μετασχηματισμένη εφαρμογή ή ιστότοπος θα ξεκινήσει τον κακόβουλο σύνδεσμο λόγω έλλειψης κατάλληλης εξυγίανσης δεδομένων και, στη συνέχεια, οι εισβολείς μπορούν να κλέψουν το ενεργό cookie περιόδου λειτουργίας του χρήστη.

Επιθέσεις Man-in-the-Middle (MITM).

Όπως υποδηλώνει το όνομα, μια επίθεση man-in-the-middle σημαίνει ότι ο εισβολέας βρίσκεται στη μέση μιας συνομιλίας μεταξύ ενός χρήστη και μιας εφαρμογής για να κρυφακούει τις προσωπικές πληροφορίες. Κανονικά, οι χάκερ θα θέτουν τους στόχους τους στους χρήστες οικονομικών εφαρμογών, ιστοτόπων ηλεκτρονικού εμπορίου κ.λπ.

Botnets

Διαφορετικά από άλλες επιθέσεις, τα botnet είναι υπολογιστές που έχουν μολυνθεί από κακόβουλο λογισμικό και βρίσκονται υπό τον έλεγχο των εισβολέων. Αυτοί οι υπολογιστές botnet μπορούν να ελεγχθούν για την εκτέλεση μιας σειράς παράνομων λειτουργιών, όπως η κλοπή δεδομένων, η αποστολή ανεπιθύμητων μηνυμάτων και οι επιθέσεις DDoS.

Το εμπόδιο στη δημιουργία ενός botnet είναι επίσης αρκετά χαμηλό ώστε να το κάνει μια επικερδή επιχείρηση για ορισμένους προγραμματιστές λογισμικού. Γι' αυτό έχει γίνει μια από τις πιο κοινές επιθέσεις.

Ransomware

Ransomware είναι κακόβουλο λογισμικό που μπορεί να διεισδύσει στο σύστημά σας και να κρυπτογραφήσει τα αρχεία σας για να σταματήσει την πρόσβαση των χρηστών σε αρχεία στους υπολογιστές τους. Στη συνέχεια, οι χάκερ θα απαιτήσουν πληρωμή λύτρων για το κλειδί αποκρυπτογράφησης. Εναλλακτικά, ορισμένα λύτρα θα κλειδώσουν το σύστημα χωρίς να καταστρέψουν κανένα αρχείο μέχρι να πληρωθούν τα λύτρα.

Επιθέσεις SQL Injection

Αυτή η επίθεση μπορεί να αναζητήσει την ευπάθεια ασφάλειας ιστού και να χρησιμοποιήσει την τεχνική ένεσης κώδικα, για να παρέμβει στα ερωτήματα που κάνει μια εφαρμογή στη βάση δεδομένων της. Αυτό το είδος επίθεσης επικεντρώνεται στην επίθεση σε ιστότοπους, αλλά μπορεί επίσης να χρησιμοποιηθεί για επίθεση σε κάθε τύπο βάσης δεδομένων SQL.

Zero-Day Exploit

Το zero-day exploit είναι ένας ευρύς όρος για να περιγράψει εκείνες τις δραστηριότητες επίθεσης στις οποίες οι χάκερ μπορούν να εκμεταλλευτούν αυτά τα τρωτά σημεία ασφαλείας για να εκτελέσουν μια επίθεση συστήματος/ιστού/λογισμικού. Zero-day σημαίνει ότι τα θύματα ή ο προμηθευτής λογισμικού δεν έχει χρόνο να αντιδράσει και να διορθώσει αυτό το ελάττωμα.

Διερμηνεία URL

Αυτό το είδος επίθεσης μπορεί επίσης να ονομαστεί δηλητηρίαση URL. Οι χάκερ συχνά χειρίζονται και τροποποιούν τη διεύθυνση URL αλλάζοντας το νόημα διατηρώντας τη σύνταξη ανέπαφη. Με αυτόν τον τρόπο, οι εισβολείς μπορούν να έχουν πρόσβαση και να διερευνήσουν έναν διακομιστή ιστού και να ανακτήσουν περισσότερες πληροφορίες. Αυτό το είδος επίθεσης είναι εξαιρετικά δημοφιλές σε ιστότοπους που βασίζονται σε CGI.

Παραπλάνηση DNS

Η πλαστογράφηση του διακομιστή ονομάτων τομέα (DNS) μπορεί να ξεγελάσει τους ανθρώπους σε έναν δόλιο, κακόβουλο ιστότοπο χειραγωγώντας τις εγγραφές DNS. Μερικές φορές, μπορεί να διαπιστώσετε ότι ο στοχευμένος ιστότοπός σας θα ανακατευθυνθεί σε μια νέα σελίδα που μοιάζει ακριβώς με το σημείο όπου θέλετε να πάτε.

Ωστόσο, μπορεί να είναι μια παγίδα που έχουν τεθεί από χάκερ για να σας παρακινήσουν να συνδεθείτε στον αυθεντικό λογαριασμό σας και να εκθέσετε πιο ευαίσθητες πληροφορίες. Μπορεί να αδράξουν την ευκαιρία να εγκαταστήσουν ιούς ή ιούς τύπου worm στο σύστημά σας, προκαλώντας κάποια απροσδόκητα αποτελέσματα.

Επιθέσεις Brute Force

Οι επιθέσεις ωμής βίας σημαίνουν ότι κάποιο άτομο, μπορεί να είναι άγνωστο, χάκερ ή εχθρικό, επιχειρεί να αποκτήσει πρόσβαση στον υπολογιστή του θύματος δοκιμάζοντας όλους τους κωδικούς πρόσβασης που πιστεύουν ότι το θύμα μπορεί να ορίσει για τον υπολογιστή.

Κανονικά, προτού το κάνουν αυτό, οι χάκερ θα παρακολουθούν τυχόν στοιχεία στα μέσα κοινωνικής δικτύωσης και τις διαδικτυακές πληροφορίες σας για να συναγάγουν τον κωδικό πρόσβασής σας. Επομένως, μην εκθέτετε τα προσωπικά σας στοιχεία στο κοινό.

Δούρειοι Ίπποι

Το Trojan Horse συχνά μεταμφιέζεται ως νόμιμο και αβλαβές λογισμικό, αλλά μόλις ενεργοποιηθεί ο ιός, ο ιός Trojan μπορεί να κάνει τους κυβερνοεγκληματίες να σας κατασκοπεύουν, να κλέψουν τα δεδομένα σας και να αποκτήσουν πρόσβαση στο σύστημά σας. Αν θέλετε να μάθετε περισσότερα για αυτό, μπορείτε να διαβάσετε αυτήν την ανάρτηση: Τι είναι ένας Trojan Virus; Πώς να εκτελέσετε την αφαίρεση του ιού Trojan .

Πώς να αποτρέψετε τις κυβερνοεπιθέσεις;

Αφού γνωρίζετε αυτά τα κοινά παραδείγματα επιθέσεων στον κυβερνοχώρο, μπορεί να αναρωτηθείτε πώς να αποτρέψετε αποτελεσματικά τις κυβερνοεπιθέσεις. Υπάρχουν μερικές χρήσιμες συμβουλές που μπορείτε να εξετάσετε.

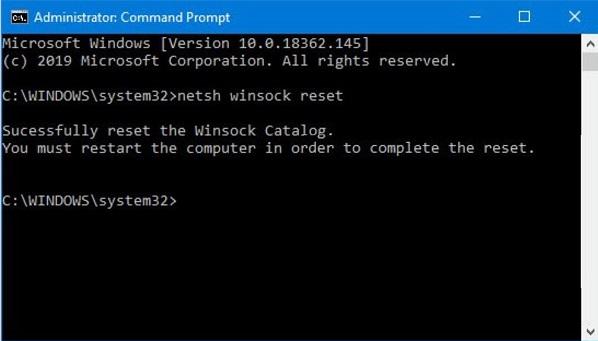

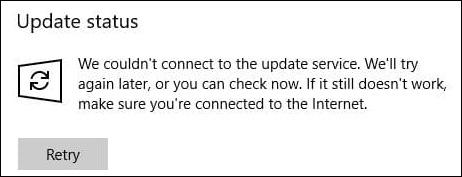

Συμβουλή 1: Διατηρήστε τα Windows και το λογισμικό σας ενημερωμένα

Είναι απαραίτητο να διατηρείτε ενημερωμένα το λογισμικό και το σύστημά σας. Οι εκδοθείσες ενημερώσεις μπορούν όχι μόνο να παρέχουν προηγμένες και ολοκαίνουργιες δυνατότητες, αλλά και να διορθώνουν ορισμένα σφάλματα συστήματος ή λογισμικού και ζητήματα ασφάλειας που εντοπίστηκαν σε προηγούμενες δοκιμές. Εάν αφήσετε την ενημέρωση στην άκρη, οι χάκερ μπορούν να βρουν αυτές τις αδυναμίες και να αδράξουν την ευκαιρία να διεισδύσουν στο σύστημά σας.

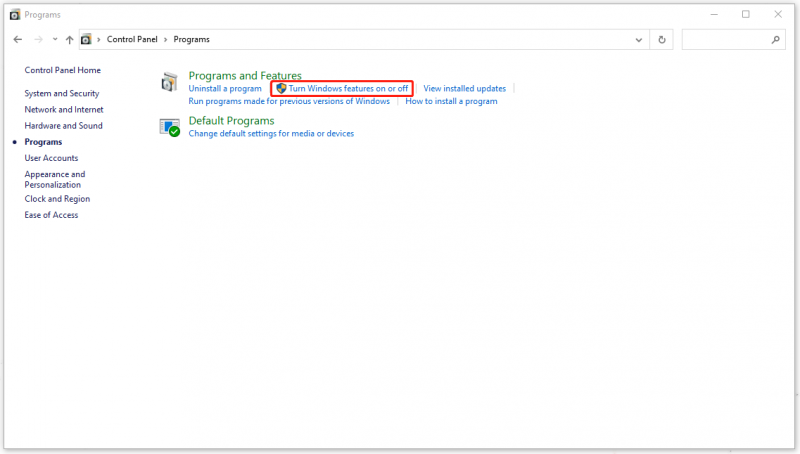

Συμβουλή 2: Εγκαταστήστε ένα τείχος προστασίας

Τα Windows έχουν ενσωματωμένο τείχος προστασίας και προστασία από ιούς και καλύτερα να διατηρείτε την πραγματική προστασία συνεχώς ενεργοποιημένη. Οι λειτουργίες μπορούν να προστατεύσουν καλύτερα τον υπολογιστή σας από κυβερνοεπιθέσεις. Ωστόσο, είναι αρκετό για να σας προστατεύσει από όλες τις εξωτερικές επιθέσεις; Μπορείτε να διαβάσετε αυτήν την ανάρτηση για περισσότερες πληροφορίες: Είναι αρκετό το Windows Defender; Περισσότερες λύσεις για την προστασία του υπολογιστή .

Εκτός από αυτό, μπορείτε να επιλέξετε να εγκαταστήσετε άλλα αξιόπιστο λογισμικό προστασίας από ιούς τρίτων ή τείχος προστασίας για την ενίσχυση της ασπίδας προστασίας.

Συμβουλή 3: Χρησιμοποιήστε τον έλεγχο ταυτότητας πολλαπλών παραγόντων

Τι είναι ο έλεγχος ταυτότητας πολλαπλών παραγόντων (MFA); Αποτελεί βασικό συστατικό μιας ισχυρής πολιτικής διαχείρισης ταυτότητας και πρόσβασης. Κατά τη διάρκεια αυτής της διαδικασίας σύνδεσης, αυτό το MFA απαιτεί από τους χρήστες να εισάγουν περισσότερες πληροφορίες από έναν απλό κωδικό πρόσβασης, ο οποίος μπορεί να προστατεύσει τα προσωπικά δεδομένα από την πρόσβαση σε μη εξουσιοδοτημένο τρίτο μέρος.

Συμβουλή 4: Δημιουργήστε αντίγραφα ασφαλείας δεδομένων τακτικά

Είναι ένα από τα πιο σημαντικά βήματα για την προστασία των σημαντικών δεδομένων σας – πραγματοποιήστε τακτική δημιουργία αντιγράφων ασφαλείας. Σε περίπτωση κυβερνοεπιθέσεων, χρειάζεστε το δικό σας αντίγραφο ασφαλείας δεδομένων για να αποφύγετε σοβαρές διακοπές λειτουργίας, απώλεια δεδομένων και σοβαρή οικονομική απώλεια.

Μερικοί άνθρωποι θα ξεχάσουν να ολοκληρώσουν αυτό το έργο και θα θεωρήσουν ότι είναι επαχθές. Μην ανησυχείτε. Μπορείτε να βασιστείτε σε αυτόν τον επαγγελματία λογισμικό δημιουργίας αντιγράφων ασφαλείας – MiniTool ShadowMaker – σε δημιουργία αντιγράφων ασφαλείας αρχείων , φακέλους, διαμερίσματα, δίσκους και το σύστημά σας.

Επιπλέον, αξίζει να δοκιμάσετε τις ρυθμίσεις του σχήματος δημιουργίας αντιγράφων ασφαλείας και του προγράμματος για να διαμορφώσετε ένα αυτόματη δημιουργία αντιγράφων ασφαλείας . Μπορείτε να ρυθμίσετε την αυτόματη δημιουργία αντιγράφων ασφαλείας να ξεκινά καθημερινά, εβδομαδιαία, μηνιαία ή σε εκδήλωση και να δοκιμάσετε ένα σταδιακό ή διαφορικό αντίγραφο ασφαλείας για να εξοικονομήσετε τους πόρους σας.

Κατεβάστε και εγκαταστήστε αυτό το πρόγραμμα στον υπολογιστή σας και δοκιμάστε το για 30 ημέρες δωρεάν.

Δοκιμή MiniTool ShadowMaker Κάντε κλικ για λήψη 100% Καθαρό & Ασφαλές

Βήμα 1: Εκκινήστε το πρόγραμμα και κάντε κλικ Διατήρηση δοκιμής να συνεχίσω.

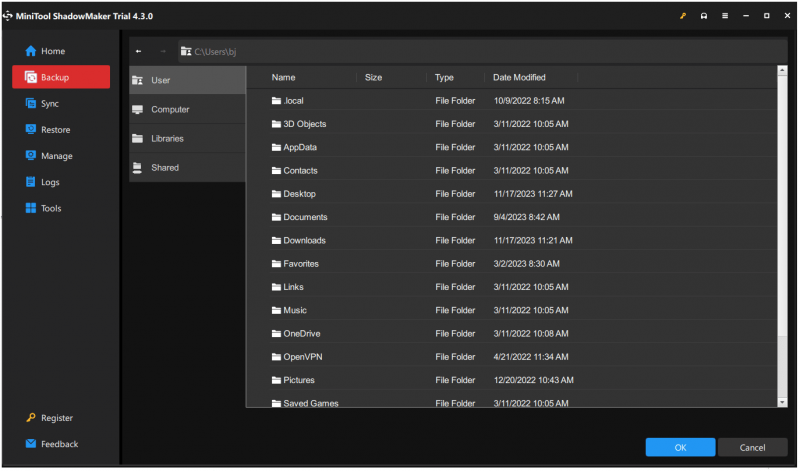

Βήμα 2: Στο Αντιγράφων ασφαλείας καρτέλα, κάντε κλικ στο ΠΗΓΗ ενότητα για να επιλέξετε τι θέλετε να δημιουργήσετε αντίγραφα ασφαλείας και, στη συνέχεια, μεταβείτε στο ΠΡΟΟΡΙΣΜΟΣ ενότητα για να επιλέξετε πού θα αποθηκεύσετε το αντίγραφο ασφαλείας, συμπεριλαμβανομένων Χρήστης, Υπολογιστής, Βιβλιοθήκες και Κοινόχρηστα .

Βήμα 3: Στη συνέχεια κάνετε κλικ στο Επιλογές λειτουργία για να διαμορφώσετε τις ρυθμίσεις αντιγράφων ασφαλείας και κάντε κλικ Δημιουργία αντιγράφων ασφαλείας τώρα για να το ξεκινήσετε αμέσως αφού όλα έχουν ρυθμιστεί.

Συμβουλή 5: Αλλάζετε και δημιουργείτε τακτικά ισχυρούς κωδικούς πρόσβασης

Καλύτερα να αλλάζετε τον κωδικό πρόσβασής σας τακτικά και να χρησιμοποιείτε έναν ισχυρότερο κωδικό πρόσβασης, όπως ορισμένα ειδικά σύμβολα και διαφορετικούς συνδυασμούς αριθμών συν λέξεων. Μην χρησιμοποιείτε ορισμένους αριθμούς που σχετίζονται με τα προσωπικά σας στοιχεία, όπως γενέθλια ή αριθμό τηλεφώνου, που είναι εύκολο να συναχθεί.

Συμβουλή 6: Χρησιμοποιήστε ασφαλές Wi-Fi

Μερικοί άνθρωποι συνηθίζουν να συνδέονται σε κάποιο άγνωστο Wi-Fi δημόσια όταν εργάζονται σε ένα καφέ. Δεν είναι καθόλου ασφαλές. Οποιαδήποτε συσκευή μπορεί να μολυνθεί με τη σύνδεση σε ένα δίκτυο και αυτό το δημόσιο Wi-Fi μπορεί εύκολα να χακαριστεί άθελά του. Πρέπει να είστε προσεκτικοί.

Συμπέρασμα:

Τι είναι η κυβερνοεπίθεση; Αφού διαβάσετε αυτήν την ανάρτηση, μπορεί να έχετε μια συνολική εικόνα των επιθέσεων στον κυβερνοχώρο. Αυτός ο πλήρης οδηγός είναι χρήσιμος για να σας βοηθήσει να διακρίνετε διαφορετικούς τύπους επιθέσεων στον κυβερνοχώρο και να βρείτε τον σωστό τρόπο αποτροπής τους.

Αντιμέτωποι με τα αυξανόμενα ζητήματα ασφάλειας στον κυβερνοχώρο, το πρώτο και κύριο πράγμα που πρέπει να κάνετε είναι να προετοιμάσετε ένα σχέδιο δημιουργίας αντιγράφων ασφαλείας για τα σημαντικά δεδομένα σας. Το MiniTool ShdowMaker είναι αυτό που προτείνουμε. Εάν αντιμετωπίζετε προβλήματα με αυτό το εργαλείο, μπορείτε να επικοινωνήσετε μαζί μας μέσω [email προστατεύεται] .

![Top 10 λογισμικό ελέγχου ανεμιστήρων στα Windows 10 [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/35/top-10-fan-control-software-windows-10.png)

![Εδώ είναι πώς να διορθώσετε εύκολα το σφάλμα HTTP 403 στο Google Drive! [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/49/here-is-how-easily-fix-http-error-403-google-drive.png)

![Πώς να επιλύσετε το Bitmap Volume είναι λανθασμένο κατά τον έλεγχο του δίσκου; [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/55/how-solve-volume-bitmap-is-incorrect-when-checking-disk.png)

![4 τρόποι επίλυσης απέτυχε - Σφάλμα δικτύου στο Google Drive [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/05/4-ways-solve-failed-network-error-google-drive.png)