[Tutorial] Τι είναι το Trojan απομακρυσμένης πρόσβασης και πώς να το εντοπίσετε / να το αφαιρέσετε; [Συμβουλές MiniTool]

What S Remote Access Trojan How Detect Remove It

Περίληψη :

Αυτό το άρθρο που συντάσσεται στον επίσημο ιστότοπο του MiniTool παρέχει μια πλήρη κριτική για το trojan απομακρυσμένης πρόσβασης. Καλύπτει το νόημά του, τις λειτουργίες, τις κακές επιπτώσεις, την ανίχνευση, την αφαίρεση, καθώς και τις μεθόδους προστασίας. Διαβάστε το παρακάτω περιεχόμενο και κατανοήστε βαθιά το trojan RAT.

Γρήγορη πλοήγηση:

Trojan Definition απομακρυσμένης πρόσβασης

Τι είναι ένας ιός RAT;

Ένα trojan απομακρυσμένης πρόσβασης (RAT), που ονομάζεται επίσης creepware, είναι ένα είδος κακόβουλου λογισμικού που ελέγχει ένα σύστημα μέσω μιας απομακρυσμένης σύνδεσης δικτύου. Μολύνει τον υπολογιστή-στόχο μέσω ειδικά διαμορφωμένων πρωτοκόλλων επικοινωνίας και επιτρέπει στον εισβολέα να αποκτήσει μη εξουσιοδοτημένη απομακρυσμένη πρόσβαση στο θύμα.

ΤΡΑΓΙΑ RAT είναι συνήθως εγκατεστημένο σε έναν υπολογιστή χωρίς τη γνώση του κατόχου του και συχνά ως trojan horse ή ωφέλιμο φορτίο. Για παράδειγμα, λαμβάνεται συνήθως αόρατα με συνημμένο email, αρχεία torrent, συνδέσμους ιστού ή πρόγραμμα που επιθυμείται από τον χρήστη, όπως ένα παιχνίδι. Ενώ στοχευμένες επιθέσεις από ένα κίνητρο εισβολέα μπορεί να εξαπατήσει τους επιθυμητούς στόχους στην εγκατάσταση Απάτη RAT μέσω τακτικής κοινωνικής μηχανικής ή ακόμη και μέσω προσωρινής φυσικής πρόσβασης του επιθυμητού μηχανήματος.

Μόλις μπείτε στη μηχανή του θύματος, RAT κακόβουλο λογισμικό θα κρύψει τις επιβλαβείς λειτουργίες του από το θύμα ή το antivirus ή το τείχος προστασίας και θα χρησιμοποιήσει τον μολυσμένο κεντρικό υπολογιστή για να εξαπλωθεί σε άλλους ευάλωτους υπολογιστές για να δημιουργήσει ένα botnet.

Τι κάνει ένας ιός RAT;

Δεδομένου ότι ένα trojan απομακρυσμένης πρόσβασης επιτρέπει τον διοικητικό έλεγχο, είναι σε θέση να κάνει σχεδόν τα πάντα στη μηχανή του θύματος.

- Αποκτήστε πρόσβαση σε εμπιστευτικές πληροφορίες, όπως ονόματα χρήστη, κωδικούς πρόσβασης, αριθμούς κοινωνικής ασφάλισης και λογαριασμούς πιστωτικών καρτών.

- Παρακολουθήστε προγράμματα περιήγησης ιστού και άλλες εφαρμογές υπολογιστών για να λάβετε ιστορικό αναζήτησης, μηνύματα ηλεκτρονικού ταχυδρομείου, αρχεία καταγραφής συνομιλιών κ.λπ.

- Τραβήξτε την κάμερα του συστήματος και καταγράψτε βίντεο.

- Παρακολουθήστε τη δραστηριότητα των χρηστών από καταγραφείς πληκτρολογίου ή spyware.

- Τραβήξτε στιγμιότυπα οθόνης στον υπολογιστή προορισμού.

- Προβολή, αντιγραφή, λήψη, επεξεργασία ή ακόμη και διαγραφή αρχείων.

- Μορφοποιήστε μονάδες σκληρού δίσκου για διαγραφή δεδομένων.

- Αλλαγή ρυθμίσεων υπολογιστή.

- Διανείμετε κακόβουλο λογισμικό και ιούς.

Πώς να ρυθμίσετε και να χρησιμοποιήσετε την απομακρυσμένη επιφάνεια εργασίας στα Windows 10, Κοιτάξτε εδώ

Πώς να ρυθμίσετε και να χρησιμοποιήσετε την απομακρυσμένη επιφάνεια εργασίας στα Windows 10, Κοιτάξτε εδώΠολλά άτομα θέλουν να ρυθμίσουν και να χρησιμοποιούν απομακρυσμένη επιφάνεια εργασίας στα Windows 10, αλλά δεν ξέρουν πώς. Το γράφω για να τους βοηθήσω.

Διαβάστε περισσότεραΠαραδείγματα Trojan απομακρυσμένης πρόσβασης

Από ανεπιθύμητο RAT δημιουργείται, υπάρχουν ήδη πολλοί τύποι.

1. Πίσω στόμιο

Το rootkit Back Orifice (BO) είναι ένα από τα πιο γνωστά παραδείγματα ενός RAT. Δημιουργήθηκε από μια ομάδα χάκερ που ονομάστηκε Cult of the Dead Cow (cDc) για να δείξει τις ελλείψεις ασφαλείας της σειράς λειτουργικών συστημάτων (OS) των Windows 9X της Microsoft. Το όνομα αυτού RAT εκμετάλλευση είναι ένα παιχνίδι με λέξεις στο λογισμικό Microsoft BackOffice Server που μπορούν να ελέγχουν ταυτόχρονα πολλαπλούς υπολογιστές και βασίζονται στην απεικόνιση.

Το Back Orifice είναι ένα πρόγραμμα υπολογιστή που έχει αναπτυχθεί για απομακρυσμένη διαχείριση συστήματος. Επιτρέπει σε ένα άτομο να ελέγχει έναν υπολογιστή από μια απομακρυσμένη τοποθεσία. Το πρόγραμμα έκανε το ντεμπούτο του στο DEF CON 6 την 1η Αυγούστουαγ, 1998. Δημιουργήθηκε από τον Sir Dystic, μέλος του cDc.

Αν και το Back Orifice έχει νόμιμους σκοπούς, τα χαρακτηριστικά του το καθιστούν μια καλή επιλογή για κακόβουλη χρήση. Για αυτόν ή για άλλους λόγους, η βιομηχανία προστασίας από ιούς ταξινομεί αμέσως το εργαλείο ως κακόβουλο λογισμικό και το πρόσθεσε στις λίστες καραντίνας.

Το Back Orifice έχει 2 παραλλαγές sequel, το Back Orifice 2000 κυκλοφόρησε το 1999 και το Deep Back Orifice από τον γαλλικό καναδικό οργανισμό hacking QHA.

2. Sakula

Το Sakula, επίσης γνωστό ως Sakurel και VIPER, είναι ένα άλλο trojan απομακρυσμένης πρόσβασης που εμφανίστηκε για πρώτη φορά τον Νοέμβριο του 2012. Χρησιμοποιήθηκε σε στοχευμένες εισβολές καθ 'όλη τη διάρκεια του 2015. Το Sakula επιτρέπει στον αντίπαλο να εκτελεί διαδραστικές εντολές και να κατεβάζει και να εκτελεί επιπλέον στοιχεία.

6 Μέθοδοι για να επιδιορθώσετε το σφάλμα απομακρυσμένης επιφάνειας εργασίας των Windows 10 που δεν λειτουργεί

6 Μέθοδοι για να επιδιορθώσετε το σφάλμα απομακρυσμένης επιφάνειας εργασίας των Windows 10 που δεν λειτουργείΌταν προσπαθείτε να συνδέσετε έναν απομακρυσμένο υπολογιστή, αλλά εμφανίζεται το σφάλμα της απομακρυσμένης επιφάνειας εργασίας των Windows 10, τότε μπορείτε να βρείτε μεθόδους για να διορθώσετε το σφάλμα σε αυτήν την ανάρτηση.

Διαβάστε περισσότερα3. Υπο7

Το Sub7, επίσης γνωστό ως SubSeven ή Sub7Server, είναι ένα RAT botnet . Το όνομά του προήλθε από την ορθογραφία του NetBus προς τα πίσω (suBteN) και την ανταλλαγή δέκα με επτά.

Συνήθως, το Sub 7 επιτρέπει μη εντοπισμένη και μη εξουσιοδοτημένη πρόσβαση. Ως εκ τούτου, θεωρείται συνήθως ως trojan horse από τη βιομηχανία ασφαλείας. Το Sub7 δούλευε στην οικογένεια λειτουργικών συστημάτων Windows 9x και Windows NT, έως και συμπεριλαμβανομένων των Windows 8.1.

Το Sub7 δεν διατηρήθηκε από το 2014.

4. PoisonIvy

Δηλητηριώδης κισσός RAT keylogger , επίσης ονομάζεται Backdoor.Darkmoon, επιτρέπει την πληκτρολόγηση, οθόνη / λήψη βίντεο , διαχείριση συστήματος, μεταφορά αρχείων, κλοπή κωδικού πρόσβασης και αναμετάδοση κίνησης. Σχεδιάστηκε από έναν Κινέζικο χάκερ γύρω στο 2005 και έχει εφαρμοστεί σε διάφορες επιφανείς επιθέσεις, όπως οι επιθέσεις Nitro σε χημικές εταιρείες και η παραβίαση του εργαλείου ελέγχου ταυτότητας RSA SecurID, και οι δύο το 2011.

5. DarkComet

Το DarkComet δημιουργήθηκε από τον Jean-Pierre Lesueur, γνωστό ως DarkCoderSc, ανεξάρτητο προγραμματιστή και κωδικοποιητή ασφαλείας υπολογιστών από τη Γαλλία. Αν και αυτή η εφαρμογή RAT αναπτύχθηκε το 2008, άρχισε να πολλαπλασιάζεται στις αρχές του 2012.

Τον Αύγουστο του 2018, το DarkComet σταμάτησε επ 'αόριστον και οι λήψεις του δεν προσφέρονται πλέον στον επίσημο ιστότοπό του. Ο λόγος οφείλεται στη χρήση του στον εμφύλιο πόλεμο της Συρίας για την παρακολούθηση ακτιβιστών καθώς και του φόβου του συγγραφέα του να συλληφθεί για ανώνυμους λόγους.

Το NanoCore RAT θα πάρει τον έλεγχο του υπολογιστή σας

Το NanoCore RAT θα πάρει τον έλεγχο του υπολογιστή σαςΠροσέξτε το NanoCore RAT, καθώς είναι πιο επικίνδυνο από το μέσο RAT. θα επιτεθεί σε ένα σύστημα Windows και θα πάρει τον πλήρη έλεγχο αυτού του υπολογιστή.

Διαβάστε περισσότεραΕκτός από τα παραπάνω παραδείγματα, υπάρχουν πολλά άλλα trojan προγράμματα απομακρυσμένης πρόσβασης όπως CyberGate, Optix, ProRat, Shark, Turkojan και Δίνη . Η πλήρης λίστα των εργαλείων RAT είναι πολύ μεγάλη για να εμφανίζεται εδώ και συνεχίζει να αυξάνεται.

Συμπτώματα ιού RAT

Πώς να διαπιστώσετε εάν έχετε ιό RAT; Είναι κάπως δύσκολο. Οι RAT είναι από τη φύση τους συγκεκαλυμμένες και ενδέχεται να κάνουν χρήση τυχαιοποιημένου ονόματος αρχείου ή δομής διαδρομής αρχείου για να προσπαθήσουν να αποτρέψουν την αναγνώρισή του.

Συνήθως, α Ιός σκουληκιών RAT δεν εμφανίζεται στις λίστες προγραμμάτων ή εργασιών που εκτελούνται και οι ενέργειές του είναι παρόμοιες με αυτές των νομικών προγραμμάτων. Εκτός, RAT spyware θα διαχειριστεί τη χρήση των πόρων του υπολογιστή και θα μπλοκάρει την προειδοποίηση για χαμηλή απόδοση του υπολογιστή. Επίσης, οι χάκερ RAT συνήθως δεν θα παραχωρηθούν διαγράφοντας τα αρχεία σας ή μετακινώντας τον κέρσορα ενώ χρησιμοποιείτε τον υπολογιστή σας.

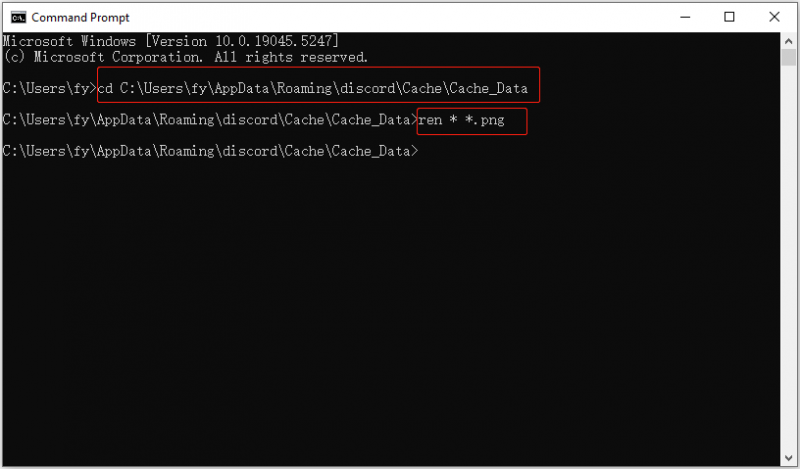

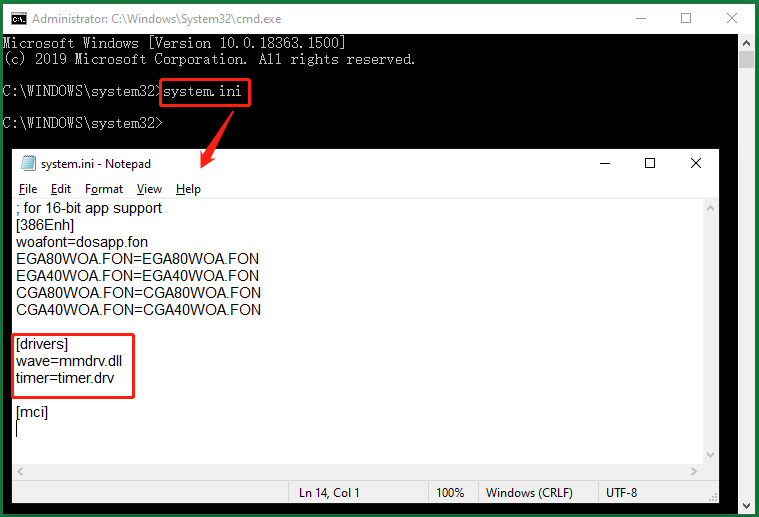

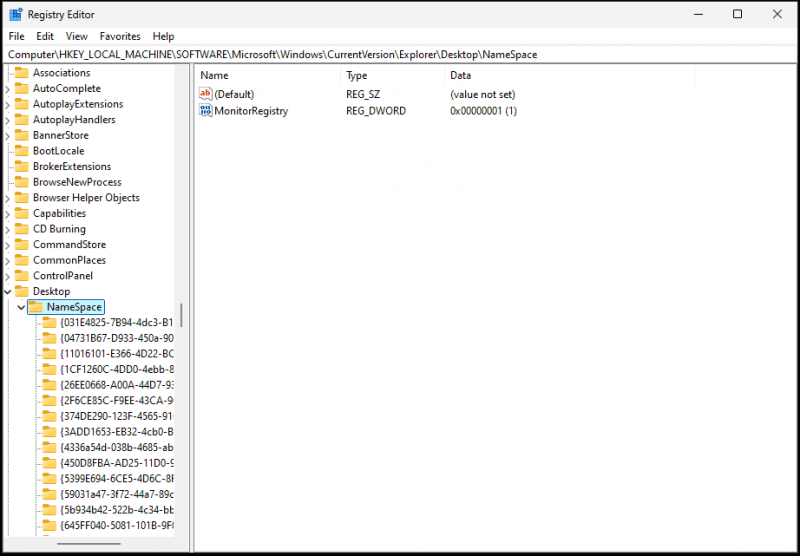

FYI: Χρησιμοποιήστε το System.ini για τον εντοπισμό της μόλυνσης RAT

Ανοίξτε τη γραμμή εντολών καλύτερα ως διαχειριστής, πληκτρολογήστε system.ini και πατήστε Εισαγω . Στη συνέχεια, θα εμφανιστεί ένα σημειωματάριο που σας δείχνει μερικές λεπτομέρειες για το σύστημά σας. Ρίξτε μια ματιά στο οδηγοί ενότητα, εάν φαίνεται σύντομη όπως δείχνει η παρακάτω εικόνα, είστε ασφαλείς. εάν υπάρχουν άλλοι περίεργοι χαρακτήρες, ενδέχεται να υπάρχουν κάποιες απομακρυσμένες συσκευές που έχουν πρόσβαση στο σύστημά σας μέσω μερικών από τις θύρες δικτύου σας.

Trojan Detection απομακρυσμένης πρόσβασης

Πώς να εντοπίσετε trojan απομακρυσμένης πρόσβασης Εάν δεν μπορείτε να αποφασίσετε εάν χρησιμοποιείτε υπολογιστή ιού RAT ή όχι μόνο από συμπτώματα (υπάρχουν λίγα συμπτώματα), πρέπει να ζητήσετε κάποια εξωτερική βοήθεια όπως να βασίζεστε σε προγράμματα προστασίας από ιούς. Πολλές κοινές εφαρμογές ασφαλείας είναι καλές Σαρωτές ιών RAT και Ανιχνευτές RAT .

Κορυφαία εργαλεία αφαίρεσης Trojan απομακρυσμένης πρόσβασης

- Avast

- AVG

- Άβιρα

- Bitdefender

- Κάσπερσκι

- Malwarebytes

- McAfee

- Microsoft Windows Defender

- Νόρτον

- Υπολογιστής Matic

- Σόφος

- Trend Micro

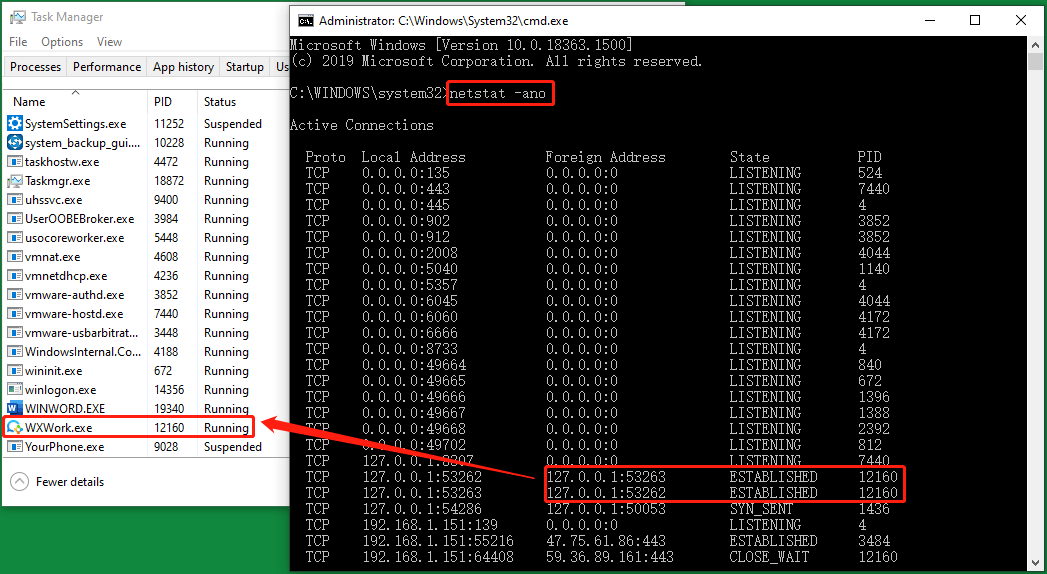

FIY: Βρείτε RAT με CMD και Task Manager

Μπορείτε να προσπαθήσετε να καταλάβετε ύποπτα στοιχεία μαζί με το Task Manager και το CMD. Τύπος netstat -ano στη γραμμή εντολών σας και μάθετε το PID εγκατεστημένων προγραμμάτων που έχουν ξένη διεύθυνση IP και εμφανίζεται επαναλαμβανόμενα. Στη συνέχεια, αναζητήστε το ίδιο PID στο Λεπτομέριες στο Task Manager για να μάθετε το πρόγραμμα-στόχο. Ωστόσο, δεν σημαίνει ότι το πρόγραμμα-στόχος είναι σίγουρα ένα RAT, απλώς ένα ύποπτο πρόγραμμα. Για να επιβεβαιώσετε ότι το θεμελιωμένο πρόγραμμα είναι κακόβουλο λογισμικό RAT, απαιτείται περαιτέρω αναγνώριση.

Μπορείτε επίσης να χρησιμοποιήσετε την ύποπτη ξένη διεύθυνση IP για να μάθετε την εγγεγραμμένη τοποθεσία της στο διαδίκτυο. Πολλοί ιστότοποι που μπορούν να σας βοηθήσουν να το κάνετε https://whatismyipaddress.com/ . Εάν η τοποθεσία δεν έχει καμία σχέση με εσάς, όχι με την τοποθεσία των φίλων, της εταιρείας, των συγγενών σας, του σχολείου, του VPN κ.λπ., πιθανότατα είναι μια τοποθεσία χάκερ.

Αφαίρεση Trojan απομακρυσμένης πρόσβασης

Πώς να αφαιρέσετε ένα trojan απομακρυσμένης πρόσβασης; Ή, πώς να απαλλαγείτε από τον ιό RAT;

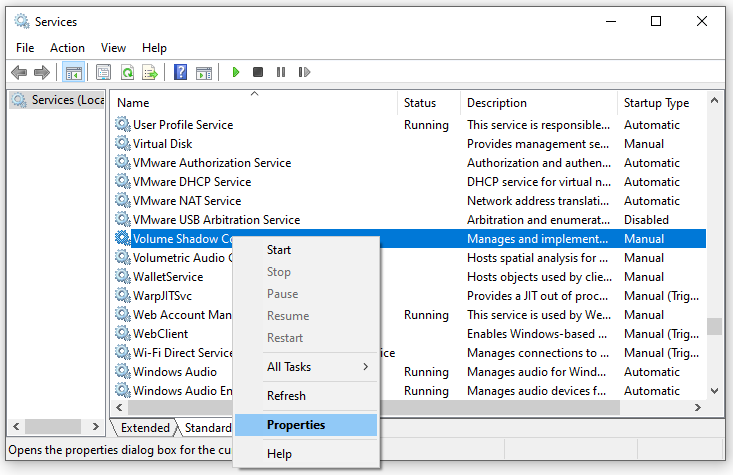

Στάδιο 1

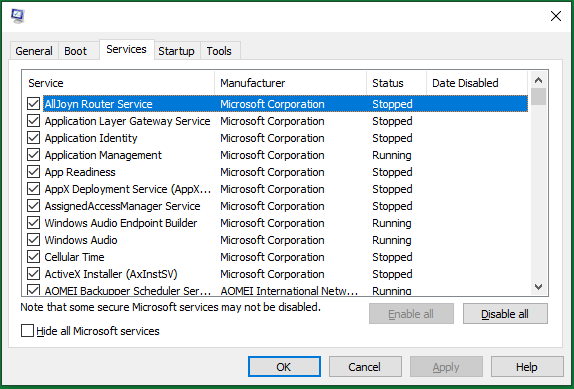

Εάν μπορείτε να εντοπίσετε συγκεκριμένα κακόβουλα αρχεία ή προγράμματα, απλώς διαγράψτε τα από τον υπολογιστή σας ή τουλάχιστον τερματίστε τις διαδικασίες τους. Μπορείτε να το κάνετε αυτό στο Task Manager ή Βοηθητικό πρόγραμμα Windows MSConfig .

Τύπος εσφαλμένη διαμόρφωση στα Windows Εκτελέστε και πατήστε Εισαγω ή κάντε κλικ Εντάξει για να ενεργοποιήσετε το παράθυρο MSConfig. Εκεί, μεταβείτε στο Υπηρεσίες καρτέλα, βρείτε τις υπηρεσίες προορισμού και απενεργοποιήστε τις.

Απλώς επανεκκινήστε το μηχάνημά σας μετά την απεγκατάσταση ή τον αποκλεισμό ορισμένων προγραμμάτων ή υπηρεσιών.

Στάδιο 2

Εγκατάσταση και εκτέλεση α Αφαίρεση RAT όπως το Malwarebytes Anti-Malware και Anti-Exploit για την κατάργηση σχετικών αρχείων και τροποποιήσεων μητρώου.

Στάδιο 3

Χρησιμοποιήστε εργαλεία ελέγχου, όπως το Autorun.exe, για να ελέγξετε ύποπτα αρχεία και προγράμματα που ξεκινούν κατά την εκκίνηση των παραθύρων.

Στάδιο 4

Ελέγξτε τις συνδέσεις δικτύου που εξέρχονται ή εισέρχονται στο σύστημά σας που δεν πρέπει να υπάρχουν. Ή, απλώς απενεργοποιήστε τη σύνδεσή σας στο Διαδίκτυο.

Πώς να προστατευτείτε από το RAT Cyber Attack;

Ακριβώς όπως η προστασία του εαυτού σας από άλλες απειλές κακόβουλου δικτύου, για απομακρυσμένη πρόσβαση trojan protection, γενικά, πρέπει να αποφύγετε τη λήψη άγνωστων αντικειμένων. Διατηρήστε ενημερωμένο το antimalware και το τείχος προστασίας, αλλάζετε τακτικά τα ονόματα χρήστη και τους κωδικούς πρόσβασης. (για διοικητική προοπτική) αποκλείστε τις αχρησιμοποίητες θύρες, απενεργοποιήστε τις αχρησιμοποίητες υπηρεσίες και παρακολουθήστε την εξερχόμενη κίνηση.

# 1 Αποφύγετε τη λήψη από μη αξιόπιστες πηγές

Πρώτα απ 'όλα, η πιο αποτελεσματική και ευκολότερη πρόληψη δεν είναι ποτέ η λήψη αρχείων από μη ασφαλείς πηγές. Αντ 'αυτού, πάρτε πάντα ό, τι θέλετε από αξιόπιστες, εξουσιοδοτημένες, επίσημες και ασφαλείς τοποθεσίες, όπως επίσημους ιστότοπους, εξουσιοδοτημένα καταστήματα και γνωστούς πόρους.

# 2 Διατηρήστε ενημερωμένα τα τείχη προστασίας και το πρόγραμμα προστασίας από ιούς

Ανεξάρτητα από το πρόγραμμα τείχους προστασίας ή το λογισμικό antimalware που έχετε, ή ακόμα και αν έχετε περισσότερα από ένα από αυτά, απλώς ενημερώστε όλες αυτές τις υπηρεσίες ασφαλείας. Οι νεότερες εκδόσεις υιοθετούν πάντα τις τελευταίες τεχνολογίες ασφαλείας και είναι ειδικά σχεδιασμένες για τις τρέχουσες δημοφιλείς απειλές.

Τα προαναφερθέντα Malwarebytes και άλλοι ιοί μπορούν επίσης να αποτρέψουν τον αρχικό φορέα λοίμωξης από το να αφήσει το σύστημα σε κίνδυνο.

# 3 Αλλάξτε τακτικά τα ονόματα χρήστη και τους κωδικούς πρόσβασης

Είναι καλή συνήθεια να αλλάζετε τακτικά τους διάφορους λογαριασμούς σας για την καταπολέμηση της κλοπής λογαριασμού, ειδικά για κωδικούς πρόσβασης. Επιπλέον, σας συνιστούμε να επωφεληθείτε από τα διάφορα είδη δυνατοτήτων ασφαλείας που παρέχονται από τους προμηθευτές υπηρεσιών για να ασφαλίσετε τους λογαριασμούς σας, όπως έλεγχος ταυτότητας δύο παραγόντων (2FA).

6 ανιχνεύσεις κακόβουλου λογισμικού / 18 τύποι κακόβουλου λογισμικού / 20 εργαλεία αφαίρεσης κακόβουλου λογισμικού

6 ανιχνεύσεις κακόβουλου λογισμικού / 18 τύποι κακόβουλου λογισμικού / 20 εργαλεία αφαίρεσης κακόβουλου λογισμικούΤι είναι η ανίχνευση spyware και κακόβουλου λογισμικού; Πώς να πραγματοποιήσετε εντοπισμό κακόβουλου λογισμικού; Πώς να διαπιστώσετε εάν έχετε μολυνθεί από κακόβουλο λογισμικό; Πώς να επιβιώσετε από επιθέσεις κακόβουλου λογισμικού;

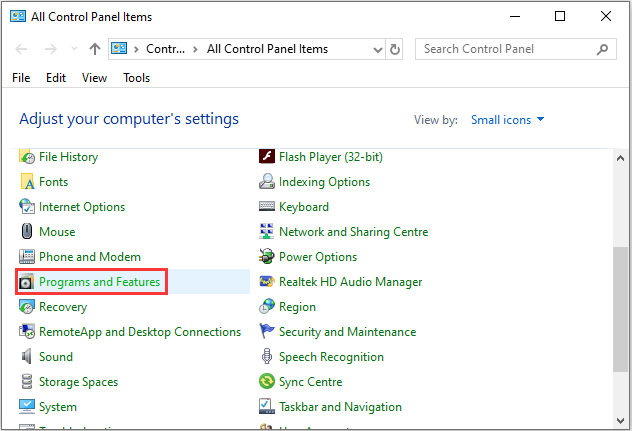

Διαβάστε περισσότερα# 4 Αναβαθμίστε τα νομικά σας προγράμματα

Επειδή το trojan απομακρυσμένης πρόσβασης RAT θα χρησιμοποιήσει πιθανώς τις νόμιμες εφαρμογές στον υπολογιστή σας, θα πρέπει καλύτερα να αναβαθμίσετε αυτές τις εφαρμογές στις πιο πρόσφατες εκδόσεις τους. Αυτά τα προγράμματα περιλαμβάνουν τα προγράμματα περιήγησής σας, τις εφαρμογές συνομιλίας, τα παιχνίδια, τους διακομιστές email, τα εργαλεία βίντεο / ήχου / φωτογραφιών / στιγμιότυπων οθόνης, τις εφαρμογές εργασίας…

# 5 Αναβάθμιση συστήματος υπολογιστή

Φυσικά, μην ξεχάσετε να διορθώσετε το λειτουργικό σας σύστημα με τις πιο πρόσφατες ενημερώσεις. Συνήθως, οι ενημερώσεις συστήματος περιλαμβάνουν ενημερώσεις κώδικα και λύσεις για πρόσφατα τρωτά σημεία, εκμεταλλεύσεις, σφάλματα, σφάλματα, backdoors και ούτω καθεξής. Για να αναβαθμίσετε το λειτουργικό σύστημα για να προστατεύσετε ολόκληρο το μηχάνημά σας!

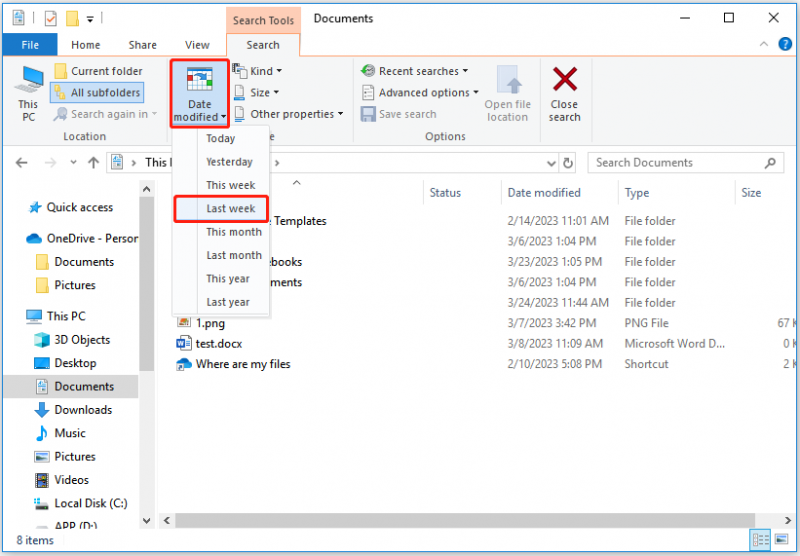

Δημιουργία αντιγράφων ασφαλείας αρχείων κατά του ιού λογισμικού RAT

Συχνά συμβαίνει ότι οι διαδικτυακοί RAT δεν εντοπίζονται εδώ και χρόνια σε σταθμούς εργασίας ή δίκτυα. Αυτό υποδηλώνει ότι τα προγράμματα προστασίας από ιούς δεν είναι αλάνθαστα και δεν πρέπει να αντιμετωπίζονται ως το παν και τέλος για προστασία RAT.

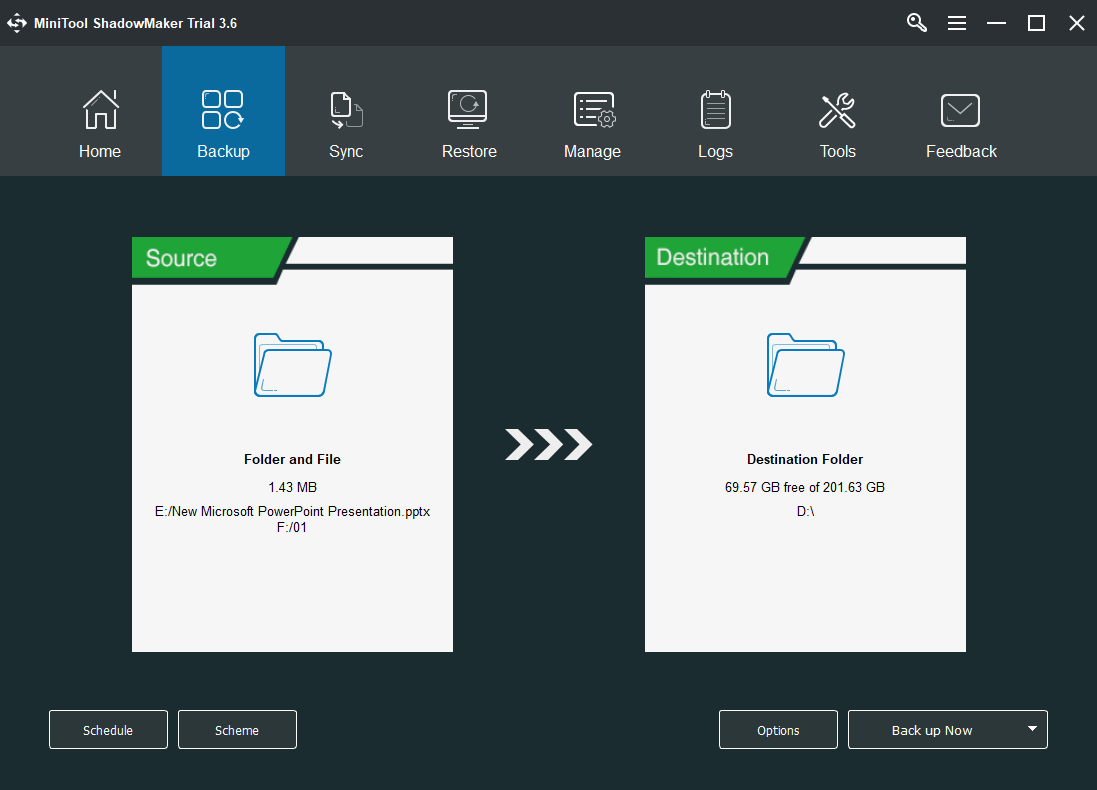

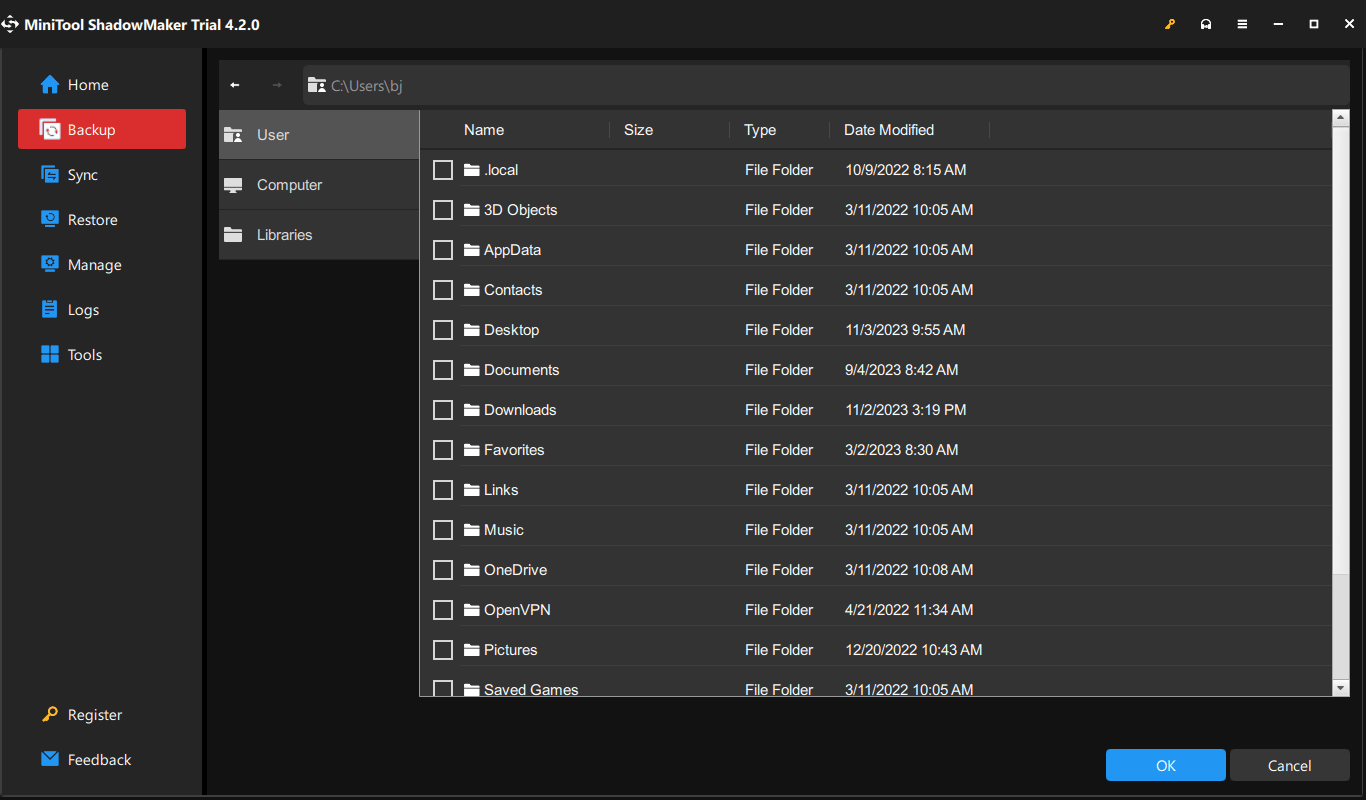

Τότε, τι άλλο μπορείτε να κάνετε για να προστατεύσετε τα αρχεία του υπολογιστή σας από την επεξεργασία, τη διαγραφή ή την καταστροφή; Ευτυχώς, μπορείτε ακόμη να ανακτήσετε τα δεδομένα σας μετά από επιθέσεις κακόβουλου λογισμικού RAT εάν έχετε αντίγραφο ασφαλείας. Ωστόσο, πρέπει να δημιουργήσετε το αντίγραφο πριν χάσετε τα αρχικά αρχεία με ένα αξιόπιστο και χωρίς RAT εργαλείο, όπως το MiniTool ShadowMaker, το οποίο είναι ένα επαγγελματικό και ισχυρό πρόγραμμα δημιουργίας αντιγράφων ασφαλείας για υπολογιστές με Windows.

Βήμα 1. Πραγματοποιήστε λήψη του MiniTool ShadowMaker από τον επίσημο ιστότοπό του ή από το παραπάνω κουμπί εξουσιοδότησης.

Βήμα 2. Εγκαταστήστε και εκκινήστε το εργαλείο στον υπολογιστή σας.

Βήμα 3. Εάν λάβετε τη δοκιμαστική έκδοση, θα σας ζητηθεί να αγοράσετε τις εκδόσεις επί πληρωμή. Εάν δεν θέλετε να πληρώσετε, απλώς κάντε κλικ στο Συνεχίστε τη δοκιμή επιλογή πάνω δεξιά για να απολαύσετε τις δοκιμαστικές λειτουργίες της, οι οποίες είναι ίδιες με τις τυπικές λειτουργίες μόνο με χρονικό όριο.

Βήμα 4. Όταν εισάγετε την κύρια διεπαφή του, κάντε κλικ στο Αντιγράφων ασφαλείας στο επάνω μενού.

Βήμα 5. Στην καρτέλα Backup, καθορίστε το Πηγή αρχεία που σκοπεύετε να αντιγράψετε και το Προορισμός τοποθεσία που θέλετε να αποθηκεύσετε την εφεδρική εικόνα.

Βήμα 6. Κάντε κλικ στο Δημιουργία αντιγράφων ασφαλείας τώρα κουμπί κάτω δεξιά για να πραγματοποιήσετε τη διαδικασία.

Τα υπόλοιπα είναι να περιμένουμε την επιτυχία του έργου. Μπορείτε να ρυθμίσετε ένα πρόγραμμα για να δημιουργείτε αυτόματα αντίγραφα ασφαλείας αυτών των αρχείων καθημερινά, εβδομαδιαία, μηνιαία ή όταν το σύστημα συνδέεται / απενεργοποιείται στο παραπάνω Βήμα 5 πριν από την εκκίνηση της διαδικασίας ή στην καρτέλα Διαχείριση μετά τη διαδικασία. Επίσης, μπορείτε να αποφασίσετε ποια αντίγραφα ασφαλείας θα εκτελεστούν, πλήρη, σταδιακά ή διαφορικά, καθώς και πόσες εκδόσεις της εφεδρικής εικόνας πρέπει να διατηρηθούν σε περίπτωση που εξαντληθεί ο χώρος αποθήκευσης.

![WD Easystore VS My Passport: Ποιο είναι καλύτερο; Ένας οδηγός είναι εδώ! [Συμβουλές MiniTool]](https://gov-civil-setubal.pt/img/backup-tips/55/wd-easystore-vs-my-passport.jpg)

![Τρόπος ενημέρωσης προγραμμάτων οδήγησης συσκευών Windows 10 (2 τρόποι) [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/09/how-update-device-drivers-windows-10.jpg)

![Τρόπος (από απόσταση) Τερματισμός των Windows 10 με CMD Command Line [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/56/how-shut-down-windows-10-with-cmd-command-line.jpg)

![Τι είναι το ACMON.exe; Είναι ιός; Πρέπει να το αφαιρέσετε; [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/06/what-is-acmon-exe-is-it-virus.jpg)

![Σφάλμα κατά την αντιγραφή αρχείου ή φακέλου Μη καθορισμένο σφάλμα [ΛΥΣΗ] [Συμβουλές MiniTool]](https://gov-civil-setubal.pt/img/data-recovery-tips/43/error-copying-file-folder-unspecified-error.jpg)

![6 τρόποι: Επαναφορά στη συσκευή, Εκδόθηκε Device RaidPort0 [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/31/6-ways-reset-device.png)

![Sophos VS Avast: Ποιο είναι καλύτερο; Δείτε μια σύγκριση τώρα! [Συμβουλές MiniTool]](https://gov-civil-setubal.pt/img/backup-tips/45/sophos-vs-avast-which-is-better.png)

![4 τρόποι επιδιόρθωσης κατεστραμμένων / κατεστραμμένων αρχείων RAR / ZIP δωρεάν [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/09/4-ways-repair-corrupted-damaged-rar-zip-files.jpg)

![Πώς να επιδιορθώσετε το σφάλμα λειτουργίας ανώνυμης περιήγησης Netflix M7399-1260-00000024 [Συμβουλές MiniTool]](https://gov-civil-setubal.pt/img/disk-partition-tips/36/how-fix-netflix-incognito-mode-error-m7399-1260-00000024.jpg)

![Το Sons Of The Forest Controller δεν λειτουργεί στα Windows 10 11 [Διορθώθηκε]](https://gov-civil-setubal.pt/img/news/66/sons-of-the-forest-controller-not-working-on-windows10-11-fixed-1.png)

![Είναι καλό να χρησιμοποιείτε προεπιλεγμένη αποθήκευση κάρτας SD | Πώς να το κάνετε αυτό [Συμβουλές MiniTool]](https://gov-civil-setubal.pt/img/disk-partition-tips/43/is-it-good-use-sd-card-default-storage-how-do-that.png)

![Οι καλύτερες 4 λύσεις για την επιδιόρθωση σκληρών δίσκων στα Windows 10 [Συμβουλές MiniTool]](https://gov-civil-setubal.pt/img/blog/62/las-mejores-4-soluciones-para-reparar-discos-duros-en-windows-10.jpg)

![Τι είναι η ψηφιακή έξοδος Realtek | Διόρθωση του Realtek Audio που δεν λειτουργεί [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/44/what-is-realtek-digital-output-fix-realtek-audio-not-working.png)